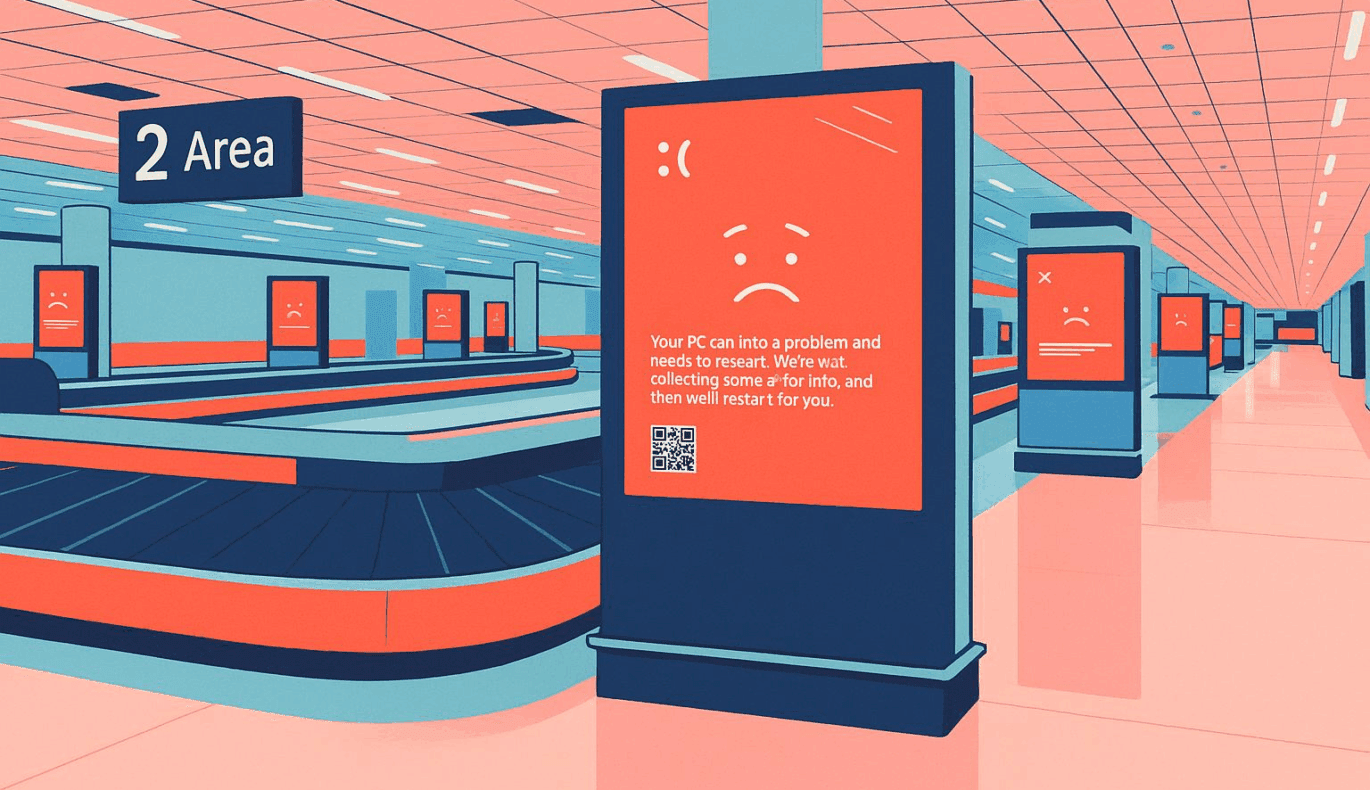

Le monde de la cybersécurité a été bouleversé par une panne de 78 minutes survenue il y a tout juste un an. Des incidents de ce type ont non seulement ébranlé la confiance des parties prenantes, mais aussi redéfini la composition stratégique et opérationnelle des protocoles de cybersécurité. Les répercussions de cette panne se font encore fortement sentir - et son héritage a même transcendé l'entreprise qui en a subi directement l'impact : nulle autre que CrowdStrike.

CrowdStrike, a company synonymous with leading-edge cyber security services, faced an unusual event leading to a significant service disruption. Downtime in cyber security service provisioning isn’t just a chink in the armor — it’s akin to affliction of the vital organs. This event presented a gap in the shield, allowing adversaries a fleeting window to launch attacks and compromise vital networks — a cyber chaos that companies can ill-afford.

Ce qui s'est passé au sein de CrowdStrike n'est pas resté confiné à l'intérieur de ses murs ; au contraire, cela a conduit à une introspection à l'échelle de l'industrie, transformant la crise en opportunité. On s'est rendu compte que l'écosystème devait se préparer à des possibilités qu'il considérait comme réservées aux pires scénarios. Ce remodelage de l'industrie a été une réévaluation collective - pour ne pas se contenter de protéger, mais pour prévoir, prévenir et réagir de manière plus robuste.

Les déploiements échelonnés changent la donne

In response to the crisis, organizations have turned to the strategy of “staged rollouts”. Much like rehearsals, staged rollouts work on the premise of phased deployments — a strategy where changes are not immediately implemented across an entire network but systematically released in chunks. This approach provides a measure of control and allows time for error identification and rectification without jeopardizing the whole system.

Les déploiements échelonnés offrent un filet de sécurité, un coussin contre les catastrophes. Si le fait de tester les changements dans un environnement contrôlé ou à une échelle limitée n'élimine pas les pépins, il contribue à minimiser les dommages potentiels et permet aux équipes de s'adapter et de résoudre les problèmes sans avoir à faire face à un véritable effondrement.

Commande manuelle : La sécurité intégrée dont nous avons besoin

Imagine driving a car which doesn’t allow you to take manual control — you’d feel helplessly trapped and at the mercy of the vehicle’s whims. The same principle applies in the cyber security space, due to the adoption of ‘manual override’ capabilities.

Par essence, la neutralisation manuelle est un mécanisme de secours qui permet à l'homme de neutraliser les systèmes automatisés lorsque cela est nécessaire. Il s'agit d'une sécurité intégrée lorsque l'automatisation, en interprétant le scénario qui l'entoure, risque de mal évaluer les situations et d'aboutir à des résultats imprévus.

One can’t emphasize enough how vital these updates to cyber security protocols are. It’s akin to a vaccine for a disease, the learnings and prevention strategies are harbingers to a healthier and more resilient cyber cathexis. Outages like the one experienced by CrowdStrike can and will happen in our increasingly complex digital landscape. The key question is, have we learned enough to prevent the next major cyber outage from causing chaos?

Thanks to these adaptive strategies, organizations are not left vulnerable. The echoes from the 78-minute outage have carried vital lessons and brought about tangible changes, promoting a more holistic approach to contingencies. It’s through navigating such challenges that the industry is reshaped, and gradually, made invariably stronger.

Vous pouvez approfondir l'événement et ses répercussions en lisant l'article original. ici.