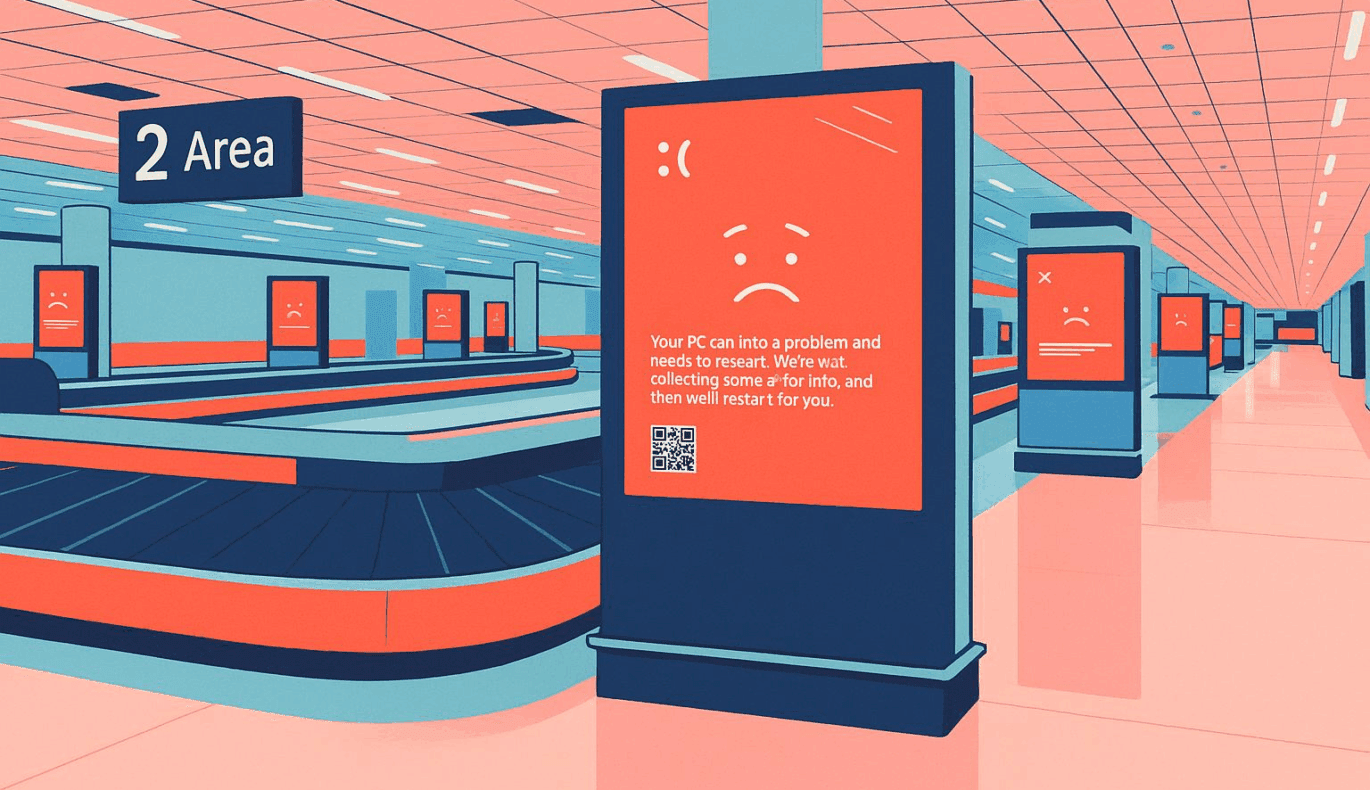

Świat cyberbezpieczeństwa został na zawsze zmieniony przez 78-minutową awarię, która miała miejsce zaledwie rok temu. Incydenty takie jak ten nie tylko zachwiały zaufaniem interesariuszy, ale także na nowo zdefiniowały strategiczny i operacyjny skład protokołów cyberbezpieczeństwa. Rezultaty tej awarii są nadal silnie odczuwalne - a jej spuścizna wykroczyła nawet poza przedsiębiorstwo, które bezpośrednio ucierpiało w jej wyniku: nikogo innego jak CrowdStrike.

CrowdStrike, a company synonymous with leading-edge cyber security services, faced an unusual event leading to a significant service disruption. Downtime in cyber security service provisioning isn’t just a chink in the armor — it’s akin to affliction of the vital organs. This event presented a gap in the shield, allowing adversaries a fleeting window to launch attacks and compromise vital networks — a cyber chaos that companies can ill-afford.

To, co wydarzyło się w CrowdStrike, nie pozostało zamknięte w jego murach; doprowadziło raczej do introspekcji w całej branży, zmieniając kryzys w szansę. Uświadomiono sobie, że ekosystem musi być przygotowany na możliwości, które uważano za zarezerwowane dla najgorszych scenariuszy. To przekształcenie branży było zbiorową ponowną oceną - aby nie tylko chronić, ale także przewidywać, zapobiegać i reagować bardziej zdecydowanie.

Etapowe wdrożenia zmieniają grę

In response to the crisis, organizations have turned to the strategy of “staged rollouts”. Much like rehearsals, staged rollouts work on the premise of phased deployments — a strategy where changes are not immediately implemented across an entire network but systematically released in chunks. This approach provides a measure of control and allows time for error identification and rectification without jeopardizing the whole system.

Etapowe wdrożenia oferują siatkę bezpieczeństwa, poduszkę chroniącą przed katastrofami. Podczas gdy testowanie zmian w kontrolowanym środowisku lub w ograniczonej skali nie eliminuje usterek, pomaga zminimalizować potencjalne szkody i pozwala zespołom na dostosowanie i rozwiązywanie problemów bez konieczności stawienia czoła krachowi na pełną skalę.

Ręczne sterowanie: Bezpieczeństwo, którego potrzebujemy

Imagine driving a car which doesn’t allow you to take manual control — you’d feel helplessly trapped and at the mercy of the vehicle’s whims. The same principle applies in the cyber security space, due to the adoption of ‘manual override’ capabilities.

Zasadniczo ręczne wymuszanie służy jako mechanizm awaryjny, który pozwala na interwencję człowieka w celu unieważnienia zautomatyzowanych systemów, gdy jest to wymagane. Stanowi on zabezpieczenie awaryjne, gdy automatyzacja, interpretując otaczający ją scenariusz, może potencjalnie błędnie oceniać sytuacje, prowadząc do nieprzewidzianych rezultatów.

One can’t emphasize enough how vital these updates to cyber security protocols are. It’s akin to a vaccine for a disease, the learnings and prevention strategies are harbingers to a healthier and more resilient cyber cathexis. Outages like the one experienced by CrowdStrike can and will happen in our increasingly complex digital landscape. The key question is, have we learned enough to prevent the next major cyber outage from causing chaos?

Thanks to these adaptive strategies, organizations are not left vulnerable. The echoes from the 78-minute outage have carried vital lessons and brought about tangible changes, promoting a more holistic approach to contingencies. It’s through navigating such challenges that the industry is reshaped, and gradually, made invariably stronger.

Możesz zagłębić się w to wydarzenie i jego reperkusje, czytając oryginalny artykuł tutaj.